A Microsoft emitiu um alerta técnico nesta segunda-feira (20/04) sobre o uso do Microsoft Teams por cibercriminosos em campanhas de personificação de suporte técnico (helpdesk). O relatório indica que invasores utilizam recursos de colaboração externa para contatar funcionários e obter acesso inicial a redes corporativas de grande escala.

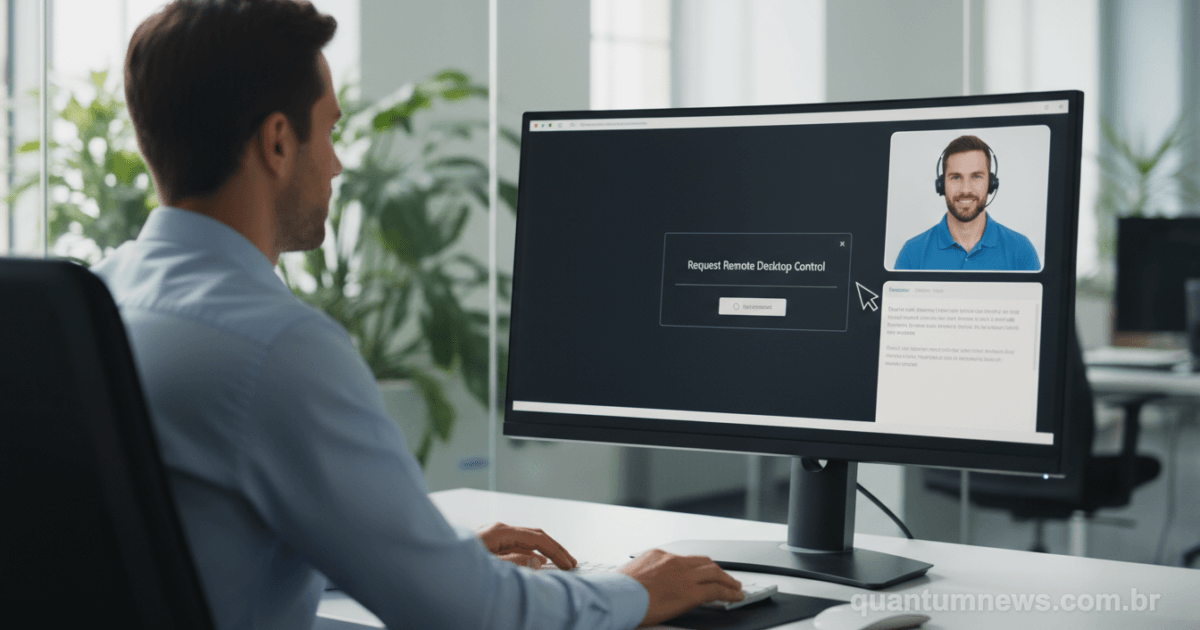

De acordo com o comunicado da empresa, o ataque baseia-se em engenharia social sofisticada para contornar ceticismo inicial. Os agentes de ameaça criam contas no Teams com nomes exibidos como “Suporte de TI” ou “Help Desk” e iniciam conversas entre locatários (cross-tenant). Ao se passarem por profissionais internos, os golpistas convencem as vítimas a compartilhar o controle da máquina para supostas atualizações de segurança.

Mecanismo de invasão e ferramentas legítimas

A intrusão utiliza o Quick Assist, uma ferramenta nativa do Windows para assistência remota, como vetor principal. Como o software possui assinatura digital da Microsoft e é pré-instalado no sistema operacional, ele raramente dispara alertas em soluções tradicionais de segurança de endpoint. Uma vez que o usuário autoriza a sessão por meio de um código de segurança fornecido pelo atacante, o criminoso ganha controle interativo total do dispositivo.

Após estabelecer o acesso, os invasores realizam reconhecimento rápido utilizando o Prompt de Comando e o PowerShell. O objetivo é verificar privilégios de administrador, participação em domínios e alcance da rede para planejar o movimento lateral. Em muitos casos observados pela Microsoft, os criminosos instalam utilitários de transferência de dados como o Rclone para enviar informações sensíveis a serviços de armazenamento em nuvem externos.

| Etapa do Ataque | Ferramenta/Tática Utilizada | Objetivo Principal |

|---|---|---|

| Contato Inicial | Microsoft Teams (External Access) | Estabelecer confiança via chat corporativo |

| Acesso Remoto | Quick Assist | Obter controle total do dispositivo da vítima |

| Persistência | DLL Sideloading | Manter o acesso mesmo após reinicialização |

| Exfiltração | Rclone | Transferir dados para servidores externos |

Impacto e contexto de segurança

Este método de ataque é classificado como “Living off the Land” (LotL), pois utiliza ferramentas administrativas legítimas para camuflar atividades maliciosas no tráfego diário da empresa. Para administradores de redes, a detecção torna-se complexa porque as ações dos invasores mimetizam rotinas de suporte técnico convencionais. O uso do Teams como vetor substitui o tradicional phishing por e-mail, aproveitando a confiança inerente que usuários possuem em plataformas de colaboração interna.

A Microsoft observou que grupos motivados financeiramente, como o Storm-1811, adotam essas táticas para preparar o terreno para ataques de Ransomware. A capacidade de contornar a autenticação multifator (MFA) por meio da cooperação direta do usuário — que acredita estar sendo ajudado — torna essa técnica uma das mais eficazes registradas em 2026 para comprometimento de identidades corporativas.

Para mitigar os riscos, a recomendação é que empresas restrinjam a comunicação externa no Microsoft Teams apenas a domínios confiáveis. Além disso, monitorar a execução do Quick Assist em sistemas que não pertencem à equipe de TI oficial pode ajudar a identificar sessões não autorizadas. A implementação de políticas de acesso condicional e a educação dos funcionários sobre o funcionamento dos alertas de “Remetente Externo” são medidas fundamentais para bloquear a cadeia de intrusão antes da exfiltração de dados.